Jireh程序猿的那些事

Jireh程序猿的那些事

记录分享生活、程序、信息的精彩人生

目录

【严重】Nps鉴权绕过0day漏洞

【严重】Nps鉴权绕过0day漏洞

漏洞详情

Nps是一款轻量级、高性能、功能强大的内网穿透代理服务器。支持tcp、udp、socks5、http等几乎所有流量转发,可用来访问内网网站、本地支付接口调试、ssh访问、远程桌面,内网dns解析、内网socks5代理等等……,并带有功能强大的web管理端

在配置文件中的auth_key为注释状态的情况下,攻击者可以绕过鉴权,调用任意Api执行创建、查询、删除客户端、隧道等操作。

风险等级

高风险

漏洞风险

攻击者利用该漏洞调用任意 Api 执行创建、查询、删除客户端、隧道等操作,提供攻击者绕过防火墙入侵内网环境入口。

影响版本

NPS =< 0.26.10

修复建议

官方暂未发布漏洞的修复版本,临时修复的方案是设置复杂的auth_key

或使用我修复编译好的版本

下载地址:https://github.com/Jireh012/nps/releases/tag/v100.26.10

漏洞分析

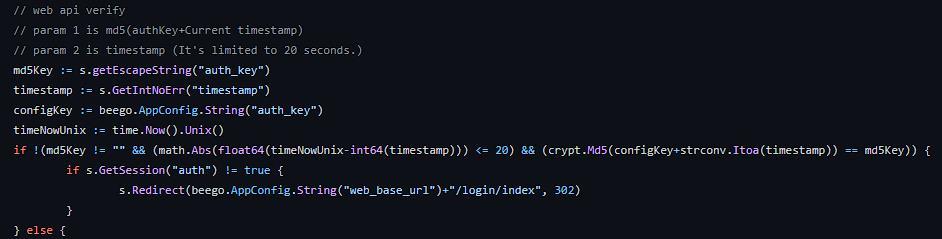

在注释情况下auth_key获取到的值为'',导致对后续的md5Key解密时不生效,只要对时间戳进行md5加密传入auth_key即可校验通过

代码修复

if configKey == "" {

configKey = crypt.GetRandomString(128)

}

在读取到配置auth_key即configKey为''时,随机生成一个key

如果觉得这篇文章不错的话,请我喝一杯 咖啡☕吧

标题:【严重】Nps鉴权绕过0day漏洞

作者:Jireh

地址:https://jireh.xyz/articles/2022/08/10/1660122191957.html

本作品由 Jireh 采用 署名 – 非商业性使用 – 禁止演绎 4.0 国际许可协议进行许可,转载请注明出处。